Na spletni strani Felixa Krausa, razvijalca za programom prehitevalni pas, se je danes pojavila zelo zanimiva informacija o najnovejši metodi izvajanja lažnega predstavljanja, ki jo je trenutno mogoče izvesti na platformi iOS. Ta napad cilja na geslo uporabnika naprave in je nevaren predvsem zato, ker je videti resnično resničen. In to do te mere, da bi lahko napadeni uporabnik samoiniciativno izgubil geslo.

Lahko bi bilo te zanima

Feliks sam Spletna stran predstavlja nov koncept lažnega predstavljanja, ki lahko pride do iOS naprav. To se še ne dogaja (čeprav je že nekaj let možno), je le prikaz tega, kar je mogoče. Logično je, da avtor izvorne kode tega vdora ne prikaže na svoji spletni strani, ni pa izključeno, da ga bo kdo poskusil.

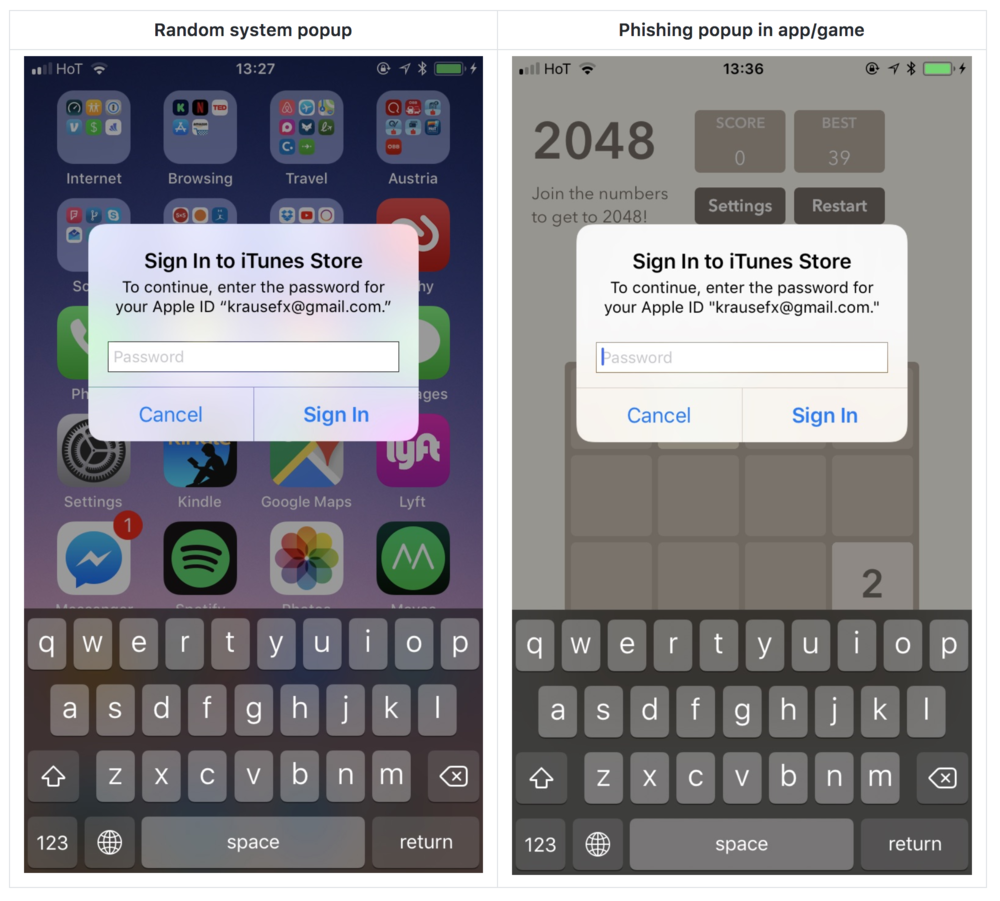

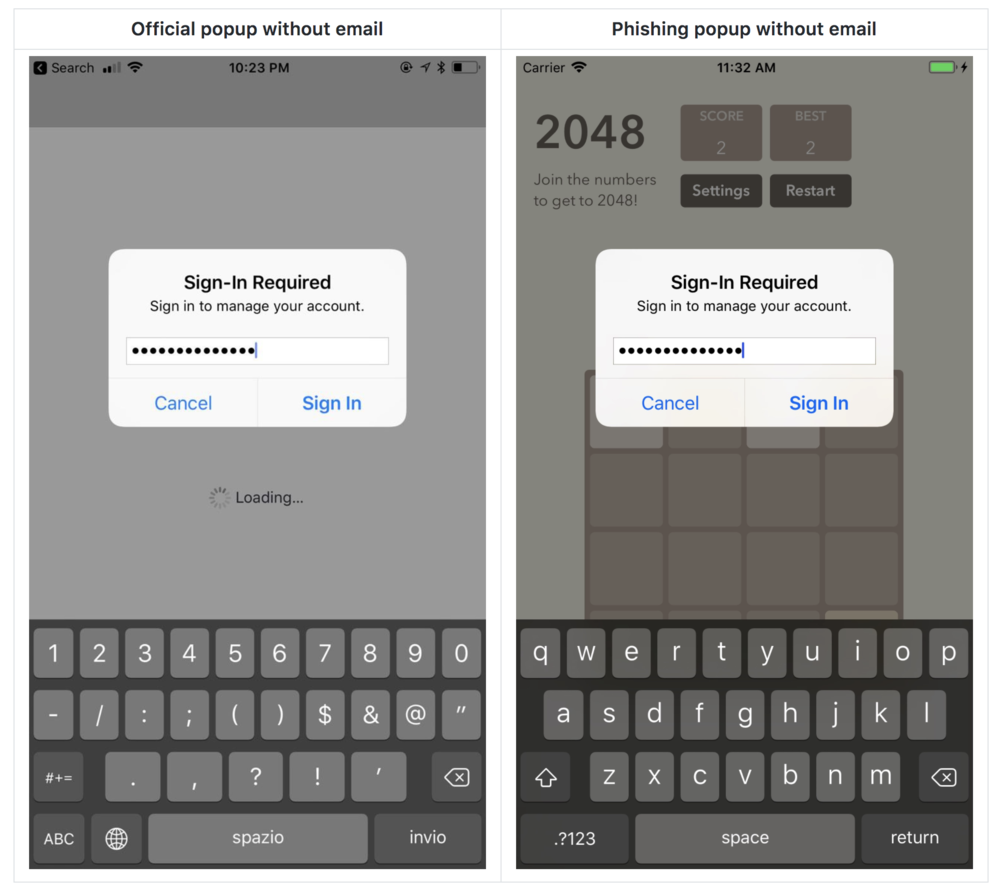

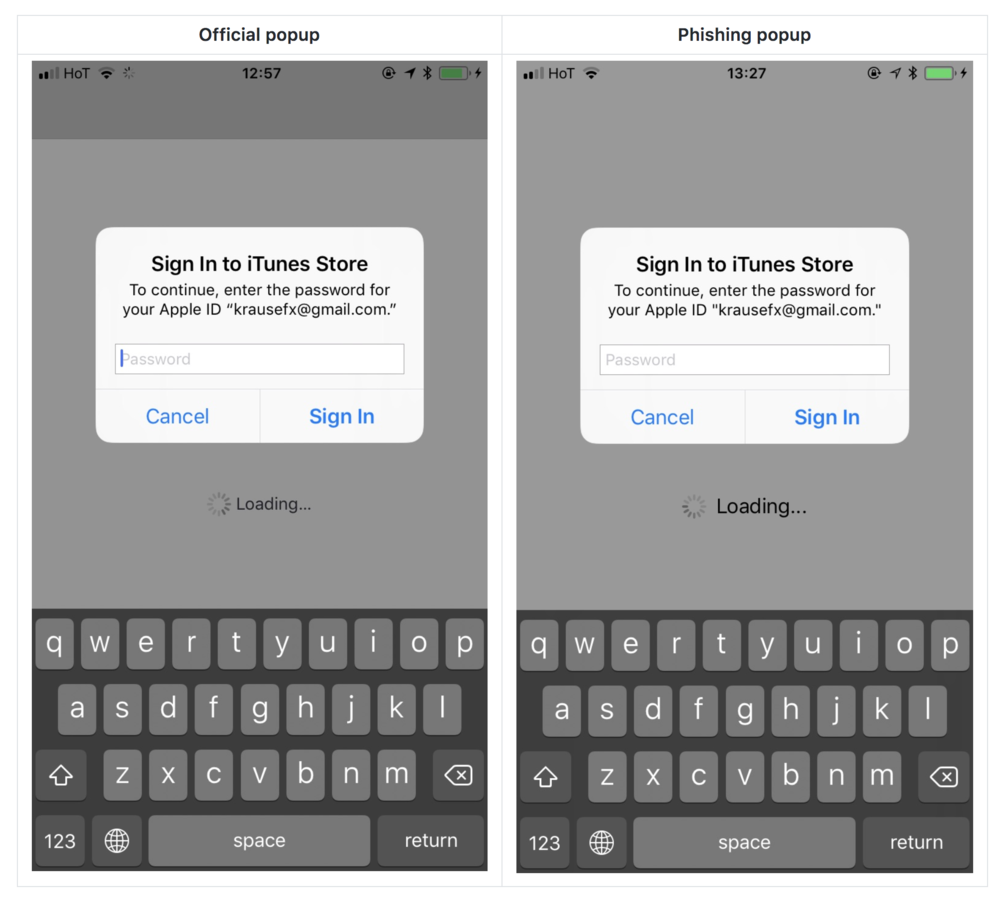

V bistvu gre za napad, ki uporablja pogovorno okno iOS za pridobitev uporabniškega gesla za račun Apple ID. Težava je v tem, da se to okno ne razlikuje od pravega, ki se prikaže, ko odobrite dejanja v iCloud ali App Store.

Lahko bi bilo te zanima

Uporabniki so navajeni tega pojavnega okna in ga v bistvu samodejno zapolnijo, ko se prikaže. Težava nastane, ko povzročitelj tega okna ni sistem kot tak, temveč zlonamerni napad. Kako je tovrsten napad videti, si lahko ogledate na slikah v galeriji. Felixovo spletno mesto natančno opisuje, kako lahko pride do takega napada in kako ga je mogoče izkoristiti. Dovolj je, da nameščena aplikacija v napravi iOS vsebuje določen skript, ki inicializira to interakcijo uporabniškega vmesnika.

Obramba pred tovrstnim napadom je razmeroma enostavna, vendar le malokdo pomisli, da bi jo uporabil. Če kdaj dobite takšno okno in sumite, da nekaj ni v redu, samo pritisnite gumb Domov (ali njegov ekvivalent programske opreme ...). Aplikacija se bo zrušila v ozadje in če je bilo pogovorno okno za geslo zakonito, ga boste še vedno videli na zaslonu. Če je šlo za lažno predstavljanje, bo okno izginilo, ko zaprete aplikacijo. Več metod najdete na avtorjeva spletna stran, ki ga priporočam v branje. Verjetno je samo vprašanje časa, kdaj se bodo podobni napadi razširili na aplikacije v App Store.

Vir: krausefx

Torej takšen napad v zakoniti aplikaciji verjetno ne bi prestal Applovega nadzora, kajne?

Torej še enkrat, če nimate jailbreaka, ga nimate kje ujeti.

PS: Tega "navadnega" glasu še nisem videl. Touch ID uporabljam povsod ;-).

No, danes sem jo že videl. In na iPad mini ni TID. Sinoči sem prejel e-poštno sporočilo, da se nekdo poskuša prijaviti z mojim Apple ID-jem iz Chroma v sistemu Windows. Seveda sem takoj zjutraj spremenil geslo. Zjutraj, ko se je moj iPad mini brez kartice SIM povezal z wifi in internetom, je poročal, da je izgubljen in zaklenjen, o tem pa sem prejel sporočilo v e-pošti. Predvidevam, da je sprememba gesla rešila vse, vendar bi morali biti res vsi previdni. Najbolj me je presenetilo sporočilo na zaslonu iPada, glej sliko. To se mi ne zdi čisto standardno in e-poštni naslov pove vse – gre za prevaro in želeli so pridobiti moje podatke za prijavo.

… glej sliko. https://uploads.disquscdn.com/images/81787f49f7358d75acc8a8265cc5014288f07bed46bceeca1254da2086501947.png

In kakšna aplikacija je bila to, če smem vprašati?

Děkuji.

Ne vem za nobeno aplikacijo, ničesar ne poznam. iPad uporabljam malo, tako rekoč skoraj enonamensko, temu primerna je tudi njegova opremljenost z aplikacijami - nekaj osnovnih stvari, nič drugega, prazno. Razen občasne posodobitve (in teh je malo) tja res ne nameščam ničesar, tako da je to zadnja izmed mojih naprav, kjer bi pričakoval kaj takega.

In imaš Jailbreak?

Ja seveda, neumen sem. Vzeli so vaše geslo in dali "izgubljena naprava" ter napisali sporočilo. Oprostite. Vprašanje je, kako so dobili vaše geslo. Ali imate isto geslo za več storitev? Pricurlja na internet (najdete ga na spletni strani https://haveibeenpwned.com kje vnesete svoj e-mail ali uporabniško ime)?

Samo mislim, da fantje tega niso imeli v mislih, ko so ti pustili originalno geslo, čeprav ti je super, ampak temu se reče klika.

Ja, verjetno bi lahko bilo. Seveda ima zapis na tem mestu. Mora pa biti vsak e-poštni naslov starejši od 10 let. :-)

Nimam bega iz zapora in ga nikoli nisem imel.

Obstajajo tudi novejši :-) Vse kar morate storiti je, da imate LinkedIn in Dropbox ob nepravem času in že se vam dogaja :-)

Heh, če bi o tem pisal kdaj po prehodu na 3GS, ko sem razmišljal o tem, bi lahko bil "slaven"... Ne, zgodovina se ne igra :-D

Po drugi strani pa, če se mi odpre okno in se ne zavedam, da bi sprožil interakcijo z AppStore, dam preklic brez vnosa gesla ...

To se mi je pravkar zgodilo med aktiviranjem iPhona. Upam, da je dovolj za preskok. Geslo vnesem le pod svoj email.